Podstawy cyberbezpieczeństwa

Blended-learning, compliance

| Klient | organizacja pozarządowa |

|---|---|

| Kompetencje | instructional design; project management; curating; copywriting; storyboarding; live session planning |

| Narzędzia | Genially, Microsoft 365, głównie Sharepoint, PowerPoint, generative AI; narzędzia typu text-to-speech |

| Uczestnicy | Wszyscy pracownicy organizacji bez względu na zajmowane stanowisko |

| Rola w projekcie | Instructional Designer; Project Manager |

Problem

Pewna organizacja pozarządowa poprosiła mnie o stworzenie szkolenia z podstaw bezpieczeństwa cyfrowego. Jego celem było wyposażenie pracowników w podstawową wiedzę i umiejętności. Dzięki temu organizacja mogłaby lepiej chronić swoje dane oraz spełniać wymagania stawiane przez licznych audytorów wewnętrznych i zewnętrznych.

Zleceniodawca nigdy wcześniej nie przeprowadzał podobnych szkoleń, dlatego nie było żadnych materiałów, które mogłyby posłużyć jako podstawa kursu. Ponadto nie dysponował budżetem na dodatkowe narzędzia. W związku z tym zdecydowałam się wykorzystać to, co było już dostępne w organizacji: pakiet Microsoft 365, w szczególności aplikację SharePoint, oraz narzędzie do tworzenia prezentacji interaktywnych Genially.

Zagrożenie cybernetyczne

Pracownicy mieli niski poziom świadomości związanych z bezpieczeństwem cyfrowym. Zdarzały się incydenty potencjalnie narażające organizację na niebezpieczeństwo.

Wymogi dotyczące zgodności z politykami i procedurami (compliance)

Organizacja była zobowiązana do wprowadzenia polityki związanej z cyberbezpieczeństwem. Regularne szkolenia pracownicze są jej częścią.

Wizerunek

Organizacja przetwarza wrażliwe dane dorosłych, wymagających szczególnej troski. Potencjalny skandal związany, chociażby, z nieautoryzowany dostęp do danych przez osoby z zewnątrz może mieć negatywny wpływ na reputację organizacji.

Cele

- Po ukończeniu kursu uczestnicy będą potrafili dokładnie określić 5 podstawowych zagrożeń i trybów ataków określonych w kursie. [ROZUMIENIE w taksonomii Blooma]

- W ciągu miesiąca uczestnicy będą potrafili interpretować potencjalne zagrożenia i konsekwentnie stosować zasady przedstawione w kursie, aby łagodzić te zagrożenia w codziennych zadaniach. [STOSOWANIE w taksonomii Blooma]

- Po ukończeniu kursu uczestnicy będą potrafili wyjaśnić zasady bezpieczeństwa dotyczące korzystania z poczty elektronicznej, jak przedstawiono w kursie. [ROZUMIENIE w taksonomii Blooma]

- Po ukończeniu kursu uczestnicy będą potrafili stosować podstawowe zasady zabezpieczania sprzętu, jak przedstawiono w kursie. [STOSOWANIE w taksonomii Blooma]

Struktura kursu

Wiedziałam, że od pracowników organizacja oczekuje przestrzegania ustalonych zasad i procedur. Jednocześnie zdawałam sobie sprawę, że bez rozwijania szerszej świadomości pracowników, związanej z cyberbezpieczeństwem oraz tworzenia wartości dodanej, w postaci kompetencji umożliwiających im zadbanie o najważniejsze etapy cyberbezpieczeństwa w życiu prywatnych, szkolenie będzie mało angażujące, a tym samym skuteczne. Dlatego przekonałam eksperta merytorycznego (SME) włączyć umiejętności i wiedzę przydatne również w życiu prywatnym uczestników.

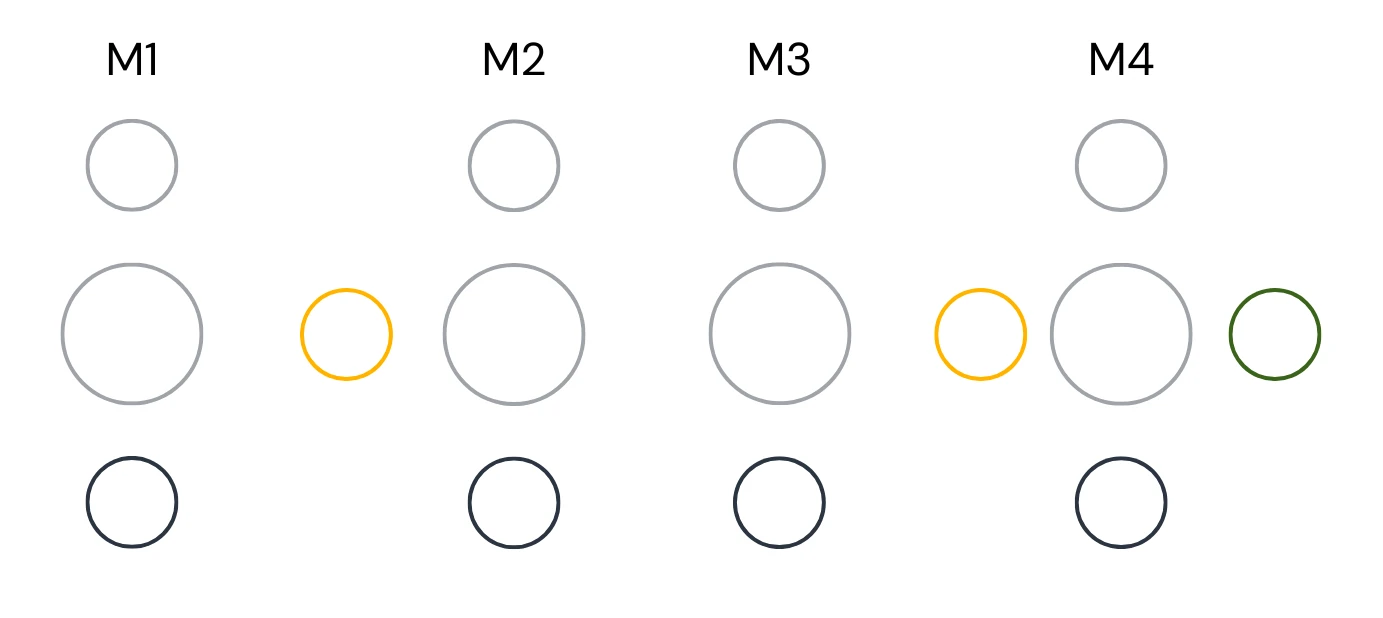

Treść główna i dodatkowa (interaktywna prezentacja)

Aktywności (np. quiz, pytania otwarte)

Ewaluacja (test końcowy)

Facylitacja (sesje na żywo z eskpertem, praca w grupach)

Materiał kursu podzieliliśmy na 4 odrębne moduły. Po uzgodnieniu zakresu, mogliśmy uporządkować treści – zaczynając od wiedzy ogólnej i podstawowych umiejętności, przechodząc stopniowo do bardziej szczegółowych zagadnień. Oprócz interaktywnej prezentacji, każdy moduł zawierał dodatkowe materiały video dla zainteresowanych. Zależało mi także na tym, aby uczestnicy mieli możliwość większej aktywizacji poprzez możliwość podzielenia się własnymi doświadczeniami z innymi (social learning).

Największym wyzwaniem było odpowiedzenie na potrzebę kontaktu na żywo z ekspertem. Organizacja nie miała zasobów ani kompetencji, aby przeprowadzać część szkolenia na żywo. Zaproponowałam więc, żeby 2 razy podczas trwania kursu, chętni mogli spotkać się z ekspertem, aby móc zadać pytania oraz wykonać wspólnie zadanie, wykorzystujące zdobytą wcześniej wiedzę. Spotkania zostały tak przygotowane, żeby ekspert nie musiał się do nich dodatkowo przygotowywać. Nie będzie więc dodatkowo obciążony tymi spotkaniami.

Interaktywna prezentacja główna została stworzona w Genially. W każdym module prezentacja była podzielona na 2 lub 3 części. Pierwsza część zawsze zawierała quiz otwierający, a ostatnia krótki test podsumowujący moduł. Uczestnicy nie musieli wychodzić z jednej części, aby przejść do drugiej. Mogli wykonać wszystko od razu lub podzielić pracę na mniejsze fragmenty, dostosowując tempo nauki do własnych potrzeb.

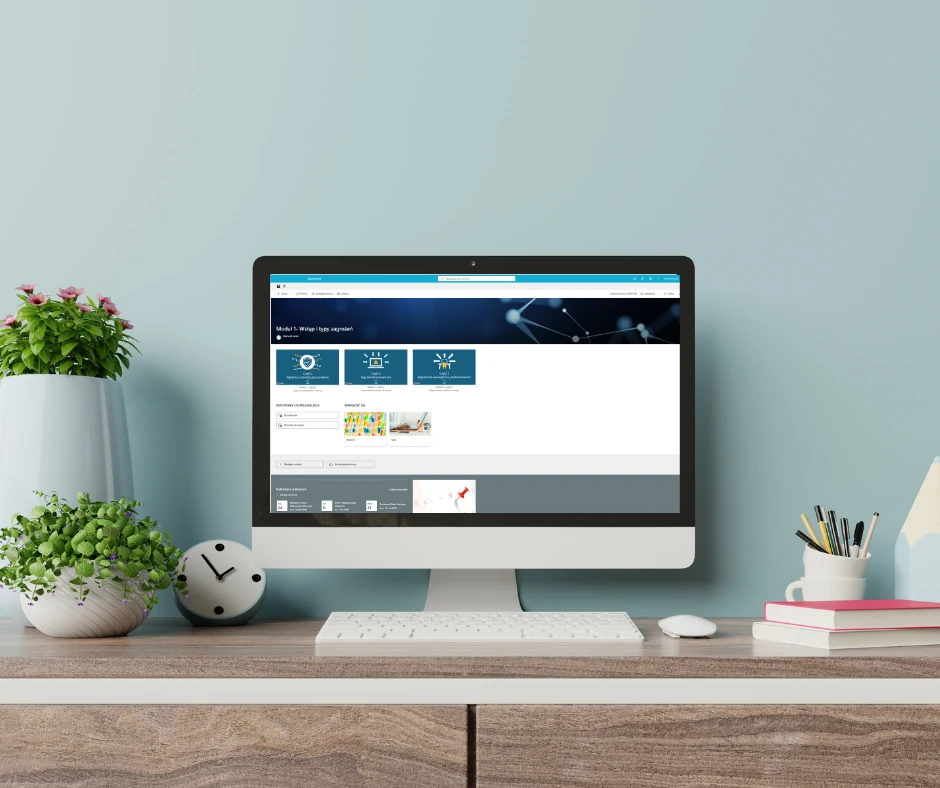

Aby udostępnić kurs, stworzyłam oddzielną witrynę w SharePoint. Ta witryna służyła nie tylko jako platforma szkoleniowa, ale również jako narzędzie dla informatyka do komunikacji z pracownikami. Dzięki temu rozwiązaniu udało się połączyć funkcje edukacyjne z aspektami praktycznymi, tworząc zintegrowane środowisko do nauki i komunikacji w zakresie cyberbezpieczeństwa.

Proces

Rozpoczęliśmy od określenia problemu biznesowego. Tego etapu nie da się pominąć, ponieważ szkolenie zawsze tworzymy w określonym celu.

Następnie opracowaliśmy Personę, czyli hipotetycznego użytkownika kursu. Persona określa jego oczekiwania, preferencje techniczne, ograniczenia (np. czasowe) oraz rolę w organizacji. Dobre określenie Persony sprawi, że dobór treści i sposób konstrukcji kursu będzie odpowiedni. Nawet w przypadku wielokrotnych zmian na dalszych etapach mieliśmy pewność, że będą one właściwe dla naszego hipotetycznego użytkownika.

Dopiero po zaakceptowaniu Persony przez klienta przeszliśmy do określenia zakresu treści i struktury kursu.

Ten etap analityczny jest kluczowy i zawsze warto poświęcić mu odpowiednią ilość czasu. Nasza praca przebiegała w bardzo linearny sposób, co pozwoliło nam systematycznie podejść do każdego elementu projektu.

Pracowaliśmy w modelu warsztatowym, opierając się na metodyce SAM (Successive Approximation Model). Raz w tygodniu lub raz na dwa tygodnie spotykaliśmy się, aby przejść przez określoną część szkolenia.

Zaczęłam od stworzenia szkieletu struktury kursu, zawierającego propozycje formatów aktywności i ewaluacji, a także flow kursu. To pozwoliło ekspertowi na wyobrażenie sobie tego, jak potencjalnie kurs może wyglądać. Klient też na tym etapie mógł zaproponować zmiany. Następnie przechodziłam do tworzenia części głównych poszczególnych modułów, pracując od ogółu do szczegółu. Dzięki temu modelowi pracy systematycznie poruszaliśmy się do przodu, wprowadzając zmiany i ewentualnie modyfikując treści.

Interaktywna prezentacja powstała w programie (authoring tool) Genially. Genially jest programem wymagającym umiejętności tworzenia w nim prezentacji, ma jednak dużo możliwości interakcji, co było dla mnie bardzo ważne.

Wyzwaniem stanowiła ilość tekstu. Było go zdecydowanie zbyt dużo, aby stworzyć angażującą prezentację w krótkich rozdziałach.

Aby więc zwiększyć atrakcyjność kursu, zdecydowaliśmy się na dodanie narratora, wykorzystując narzędzia typu text-to-speech. Ta decyzja miała na celu:

- Ułatwienie przyswajania treści osobom preferującym naukę przez słuchanie

- Zwiększenie inkluzywności kursu dla osób z trudnościami w czytaniu

- Dodanie dynamiki i różnorodności do prezentacji materiału

Wykorzystanie technologii text-to-speech pozwoliło nam na efektywne wdrożenie tej funkcji bez konieczności angażowania profesjonalnego lektora, co było korzystne zarówno pod względem czasu, jak i kosztów

Testowanie i go-live

Zależało mi na tym, aby testowanie nie dotyczyło tylko kwestii technicznych, ale także UXowych. W tym celu zorganizowałam 2 sesje z wybranymi pracownikami, którzy przechodzili przez różne części kursu i dawali swój feedback odnośnie różnych funkcjonalności. Zebrane informacje były niezwykle przydatne, rozwiały niektóre nasze wątpliwości związane z niektórymi rozwiązaniami technicznymi.

Wdrożenie kursu w życie zostało wprowadzone już przez samego klienta.

Końcowe refleksje

Aspektem, z którego jestem szczególnie zadowolona, była możliwość zastosowania dobrych praktyk szkoleniowych przy jednoczesnym ograniczeniu kosztów. Udało mi się to osiągnąć poprzez wykorzystanie minimalnych nakładów finansowych oraz zastosowanie narzędzi, które nie do końca są przeznaczone do tworzenia kursów. Dzięki temu mogłam maksymalnie zoptymalizować budżet projektu, jednocześnie nie rezygnując z wysokiej jakości merytorycznej i atrakcyjnej formy zajęć.

Takie podejście pozwoliło na kreatywne wykorzystanie dostępnych zasobów. Była to też cenna lekcja w zakresie elastyczności i adaptacji do warunków. Realizacja projektu w taki sposób potwierdziła, że z odpowiednią strategią można osiągnąć zamierzone cele nawet przy ograniczonych środkach. Mam nadzieję, że doświadczenia zdobyte w trakcie tego projektu będą stanowić inspirację do realizacji przyszłych inicjatyw w podobnym duchu.